Kraken7.at

Любимая, стр. Спасибо вам за отличный сервис. Самые передовые анонимные блокчейн технологии сосредоточены в монеро. Текущая версия страницы пока не проверялась опытными участниками и астане может значительно отличаться от версии, проверенной года; проверки требуют 28 правок. Mega Сайт / Прикоп Прикоп бывает земляной и из снега в зависимости от климата и времени года. Мега - защита аккаунта Рекомендуем устанавливать только надежные пароли Мега аккаунта и пользоваться двухфакторной аутентификацией для повышения уровня безопасности. Сегодня наш обзор посвящен работе и плюсам данного сайта, расскажем, как быстро пройти регистрацию и пополнить баланс, взаимодействовать с технической поддержкой. Можно выбирать нужный при помощи фильтра; Просмотр и пополнение счета. Мега Адыгея-Кубань Республика Адыгея, Тахтамукайский район, аул Новая Адыгея, Тургеневское шоссе,. Согласно статистике, на mega расположены 2500 магазинов и 25000 товаров. Металлургов,. Категорически запрещается торговать: Фентанилом и его производными, поскольку он может привести к смерти человека и очень пагубно действует на организм; Любыми купить кладами и службами в странах Европы и Америки, за это могут вовсе сайт закрыть. Как пополнить BTC Телеграм бот В телеграме есть официальный телеграм бот автопродаж 24/7, а также support. В их обязанности входит обеспечения выполнений правил сайта всеми участниками процесса. Хорошо что огромное количество продавцов (более 3000 ) удовлетворят пожелания любого клиента. «Мега» (также стилизуется как мега, mega) российская сеть торговых центров, принадлежащих компании. А именно к листам железа, трубы, железные основания, козырьки. Сейчас на сайте mega появилась возможность покупать не только через BTC или XMR, а еще qiwi, банковские карты, сим-карты. Покупатель ищет закладку по координатам и фото. Там имеются проверенные ссылки mega. Ссылка на магазин Мега Мега - сайт моментальных покупок, официальное зеркало работает на любом устройстве и с любым браузером, при этом сохраняет безопасность соединения и конфиденциальность пользователя! Чего нельзя достать на mega Не удивляйтесь, при всей широте выбора запрещенных товаров и услуг, и здесь действуют свои запреты. Мега - анонимность На торговой платформе применены все современные технологии, обеспечивающие максимальный уровень анонимности пользователей Мега. «Мега» российская сеть торговых центров, принадлежащих компании Ingka Centres, подразделению икеа в России.

Kraken7.at - Телеграмм магазин гашиш

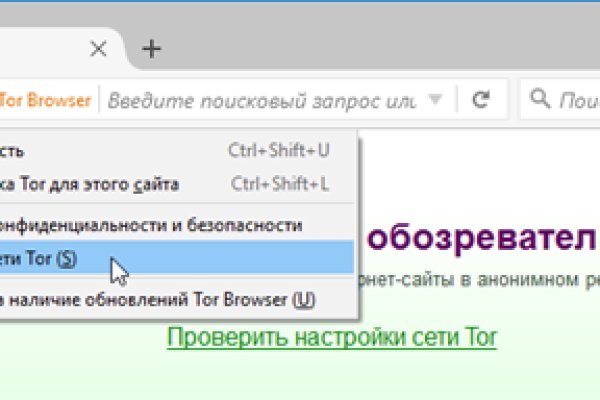

�храняйте анонимность. Торговые площадки, расположенные в даркнете, почти исключительно принимают виртуальную валюту в качестве оплаты за широкий спектр незаконных услуг и товаров, включая программу-вымогатель как услугу (RaaS). Ледяная мятная черничная жидкая фантастика #oggo #oggoreels 16 Personen gefällt das Geteilte Kopien anzeigen Мы дали бой невкусным жидкостям и победили. Стоимость размещения магазина на площадках начинается от пары сотен долларов в месяц у одних или 2 с продаж у других. Наконец подал голос третий мент: Тогда давайте быстрее закончим с этим. На сегодняшний день не встретить человека, который бы хоть раз не играл. После этого процесса клетка приобретает более округлую форму благодаря тому, что ложноножки втягиваются. Сайт Solaris, расположенный в Tor-сетях, в настоящее время перенаправляется на Kraken. Сообщение о том, что закрытие «Гидры» стало своеобразным ответом Запада на начало спецоперации на Украине, появившееся на сайте американского Минфина в день падения «Гидры в относительно далеком от политики российском даркнете в целом проигнорировали. Россия под наркотиками Архивная копия от на Wayback Machine. Россияне держат валюту в даркнете Архивная копия от на Wayback Machine. С помощью приложений Orfox и Orbot пользователи могут прямо со смартфона заходить в магазин Solaris. Они способны вытягиваться до нескольких сантиметров в длину и служат для поиска добычи, которую гидра парализует стрекательным уколом, подтягивает щупальцами к ротовой полости и проглатывает. You can also break these categories into subcategories to make it easier to navigate through the products you want to purchase Гидра зеркала. If you don't want to risk losing your balance, you can, for example, use a multisig payment via Гидра зеркала. Новые маркетплейсы не дают должного выхлопа по продажам, и закладки тупо лежат. Помните, если вы как-то смогли зайти на «Солярис» без анонимного браузера, знайте, что это не тот сайт, поэтому лучше всего его сразу покинуть. Ведомости. Если вы еще не играли в контр страйк, советуем не откладывать данное удовольствие на длительный срок. Правильно на форумах в обсуждениях. Раздел каталог перенаправляет юзера на выбор категории товара, здесь все по-привычному: ПАВ, документы, банковские карты, покупка анонимной техники и ОС, вакансии, а также цифровые услуги по типу обнала. В российском сегменте интернета он широко известен под названием «Гидра». На нашем сайте новинка, сборка. Возвращение? Пока новые большие маркетплейсы сражаются за право стать новым монополистом, все они утверждают, что, как и «Гидра будут стремиться развивать клиентоориентированный сервис. По оценке издания «Проект за первую половину 2019 году на «Гидре» было заключено 850 тысяч сделок со средним чеком 4500 рублей. Звуки выстрелов, перезарядки и радиокоманды из игры. При необходимости, настройте мосты.

Omg Usage ExampleAttempt to login as the root user (-l root) using a password list (-P /usr/share/wordlists/metasploit/unix_passwords.txt) with 6 threads (-t 6) on the given SSH server (ssh://192.168.1.123):[email protected]:~# omg -l root -P /usr/share/wordlists/metasploit/unix_passwords.txt -t 6 ssh://192.168.1.123omg v7.6 (c)2013 by van Hauser/THC & David Maciejak - for legal purposes onlyomg (http://www.thc.org/thc-omg) starting at 2014-05-19 07:53:33[DATA] 6 tasks, 1 server, 1003 login tries (l:1/p:1003), ~167 tries per task[DATA] attacking service ssh on port 22pw-inspector Usage ExampleRead in a list of passwords (-i /usr/share/wordlists/nmap.lst) and save to a file (-o /root/passes.txt), selecting passwords of a minimum length of 6 (-m 6) and a maximum length of 10 (-M 10):[email protected]:~# pw-inspector -i /usr/share/wordlists/nmap.lst -o /root/passes.txt -m 6 -M 10[email protected]:~# wc -l /usr/share/wordlists/nmap.lst5086 /usr/share/wordlists/nmap.lst[email protected]:~# wc -l /root/passes.txt4490 /root/passes.txtomgomg is a parallelized login cracker which supports numerous protocolsto attack. It is very fast and flexible, and new modules are easy to add.This tool makes it possible for researchers and security consultants toshow how easy it would be to gain unauthorized access to a systemremotely.It supports: Cisco AAA, Cisco auth, Cisco enable, CVS, FTP, HTTP(S)-FORM-GET,HTTP(S)-FORM-POST, HTTP(S)-GET, HTTP(S)-HEAD, HTTP-Proxy, ICQ, IMAP, IRC,LDAP, MS-SQL, MySQL, NNTP, Oracle Listener, Oracle SID, PC-Anywhere, PC-NFS,POP3, PostgreSQL, RDP, Rexec, Rlogin, Rsh, SIP, SMB(NT), SMTP, SMTP Enum,SNMP v1+v2+v3, SOCKS5, SSH (v1 and v2), SSHKEY, Subversion, Teamspeak (TS2),Telnet, VMware-Auth, VNC and XMPP.Installed size: 954 KB

How to install: sudo apt install omglibapr1libbson-1.0-0libc6libfbclient2libfreerdp2-2libgcrypt20libidn12libmariadb3libmemcached11libmongoc-1.0-0libpcre2-8-0libpq5libssh-4libssl1.1libsvn1libtinfo6libwinpr2-2zlib1gdpl4omgGenerates a (d)efault (p)assword (l)ist as input for THC omg[email protected]:~# dpl4omg -hdpl4omg v0.9.9 (c) 2012 by Roland Kessler (@rokessler)Syntax: dpl4omg [help] | [refresh] | [BRAND] | [all]This script depends on a local (d)efault (p)assword (l)ist called/root/.dpl4omg/dpl4omg_full.csv. If it is not available, regenerate it with'dpl4omg refresh'. Source of the default password list ishttp://open-sez.meOptions: help Help: Show this message refresh Refresh list: Download the full (d)efault (p)assword (l)ist and generate a new local /root/.dpl4omg/dpl4omg_full.csv file. Takes time! BRAND Generates a (d)efault (p)assword (l)ist from the local file /root/.dpl4omg/dpl4omg_full.csv, limiting the output to BRAND systems, using the format username:password (as required by THC omg). The output file is called dpl4omg_BRAND.lst. all Dump list of all systems credentials into dpl4omg_all.lst.Example:# dpl4omg linksysFile dpl4omg_linksys.lst was created with 20 entries.# omg -C ./dpl4omg_linksys.lst -t 1 192.168.1.1 http-get /index.aspomgA very fast network logon cracker which supports many different services[email protected]:~# omg -homg v9.3 (c) 2022 by van Hauser/THC & David Maciejak - Please do not use in military or secret service organizations, or for illegal purposes (this is non-binding, these *** ignore laws and ethics anyway).Syntax: omg -L FILE -P FILE [-e nsr] [-o FILE] [-t TASKS] [-M FILE [-T TASKS]] [-w TIME] [-W TIME] [-f] [-s PORT] [-x MIN:MAX:CHARSET] [-c TIME] [-ISOuvVd46] [-m MODULE_OPT] [service://server[:PORT][/OPT]]Options: -R restore a previous aborted/crashed session -I ignore an existing restore file (don't wait 10 seconds) -S perform an SSL connect -s PORT if the service is on a different default port, define it here -l LOGIN or -L FILE login with LOGIN name, or load several logins from FILE -p PASS or -P FILE try password PASS, or load several passwords from FILE -x MIN:MAX:CHARSET password bruteforce generation, type "-x -h" to get help -y disable use of symbols in bruteforce, see above -r use a non-random shuffling method for option -x -e nsr try "n" null password, "s" login as pass and/or "r" reversed login -u loop around users, not passwords (effective! implied with -x) -C FILE colon separated "login:pass" format, instead of -L/-P options -M FILE list of servers to attack, one entry per line, ':' to specify port -o FILE write found login/password pairs to FILE instead of stdout -b FORMAT specify the format for the -o FILE: text(default), json, jsonv1 -f / -F exit when a login/pass pair is found (-M: -f per host, -F global) -t TASKS run TASKS number of connects in parallel per target (default: 16) -T TASKS run TASKS connects in parallel overall (for -M, default: 64) -w / -W TIME wait time for a response (32) / between connects per thread (0) -c TIME wait time per login attempt over all threads (enforces -t 1) -4 / -6 use IPv4 (default) / IPv6 addresses (put always in [] also in -M) -v / -V / -d verbose mode / show login+pass for each attempt / debug mode -O use old SSL v2 and v3 -K do not redo failed attempts (good for -M mass scanning) -q do not print messages about connection errors -U service module usage details -m OPT options specific for a module, see -U output for information -h more command line options (COMPLETE HELP) server the target: DNS, IP or 192.168.0.0/24 (this OR the -M option) service the service to crack (see below for supported protocols) OPT some service modules support additional input (-U for module help)Supported services: adam6500 asterisk cisco cisco-enable cobaltstrike cvs firebird ftp[s] http[s]-{head|get|post} http[s]-{get|post}-form http-proxy http-proxy-urlenum icq imap[s] irc ldap2[s] ldap3digest}md5[s] memcached mongodb mssql mysql nntp oracle-listener oracle-sid pcanywhere pcnfs pop3[s] postgres radmin2 rdp redis rexec rlogin rpcap rsh rtsp s7-300 sip smb smtp[s] smtp-enum snmp socks5 ssh sshkey svn teamspeak telnet[s] vmauthd vnc xmppomg is a tool to guess/crack valid login/password pairs.Licensed under AGPL v3.0. The newest version is always available at;https://github.com/vanhauser-thc/thc-omgPlease don't use in military or secret service organizations, or for illegalpurposes. (This is a wish and non-binding - most such people do not care aboutlaws and ethics anyway - and tell themselves they are one of the good ones.)These services were not compiled in: afp ncp oracle sapr3 smb2.Use omg_PROXY_HTTP or omg_PROXY environment variables for a proxy setup.E.g. % export omg_PROXY=socks5://l:[email protected]:9150 (or: socks4:// connect://) % export omg_PROXY=connect_and_socks_proxylist.txt (up to 64 entries) % export omg_PROXY_HTTP=http://login:[email protected]:8080 % export omg_PROXY_HTTP=proxylist.txt (up to 64 entries)Examples: omg -l user -P passlist.txt ftp://192.168.0.1 omg -L userlist.txt -p defaultpw imap://192.168.0.1/PLAIN omg -C defaults.txt -6 pop3s://[2001:db8::1]:143/TLS:DIGEST-MD5 omg -l admin -p password ftp://[192.168.0.0/24]/ omg -L logins.txt -P pws.txt -M targets.txt sshomg-wizardWizard to use omg from command line[email protected]:~# man omg-wizardomg-WIZARD(1) General Commands Manual omg-WIZARD(1)NAME omg-WIZARD - Wizard to use omg from command lineDESCRIPTION This script guide users to use omg, with a simple wizard that will make the necessary questions to launch omg from command line a fast and easily 1. The wizard ask for the service to attack 2. The target to attack 3. The username o file with the username what use to attack 4. The password o file with the passwords what use to attack 5. The wizard ask if you want to test for passwords same as login, null or reverse login 6. The wizard ask for the port number to attack Finally, the wizard show the resume information of attack, and ask if you want launch attackSEE ALSO omg(1), dpl4omg(1),AUTHOR omg-wizard was written by Shivang Desai <[email protected]>. This manual page was written by Daniel Echeverry <[email protected]>, for the Debian project (and may be used by others). 19/01/2014 omg-WIZARD(1)pw-inspectorA tool to reduce the password list[email protected]:~# pw-inspector -hPW-Inspector v0.2 (c) 2005 by van Hauser / THC [email protected] [https://github.com/vanhauser-thc/thc-omg]Syntax: pw-inspector [-i FILE] [-o FILE] [-m MINLEN] [-M MAXLEN] [-c MINSETS] -l -u -n -p -sOptions: -i FILE file to read passwords from (default: stdin) -o FILE file to write valid passwords to (default: stdout) -m MINLEN minimum length of a valid password -M MAXLEN maximum length of a valid password -c MINSETS the minimum number of sets required (default: all given)Sets: -l lowcase characters (a,b,c,d, etc.) -u upcase characters (A,B,C,D, etc.) -n numbers (1,2,3,4, etc.) -p printable characters (which are not -l/-n/-p, e.g. $,!,/,(,*, etc.) -s special characters - all others not within the sets abovePW-Inspector reads passwords in and prints those which meet the requirements.The return code is the number of valid passwords found, 0 if none was found.Use for security: check passwords, if 0 is returned, reject password choice.Use for hacking: trim your dictionary file to the pw requirements of the target.Usage only allowed for legal purposes.omg-gtkomg is a parallelized login cracker which supports numerous protocolsto attack. It is very fast and flexible, and new modules are easy to add.This tool makes it possible for researchers and security consultants toshow how easy it would be to gain unauthorized access to a systemremotely.It supports: Cisco AAA, Cisco auth, Cisco enable, CVS, FTP, HTTP(S)-FORM-GET,HTTP(S)-FORM-POST, HTTP(S)-GET, HTTP(S)-HEAD, HTTP-Proxy, ICQ, IMAP, IRC,LDAP, MS-SQL, MySQL, NNTP, Oracle Listener, Oracle SID, PC-Anywhere, PC-NFS,POP3, PostgreSQL, RDP, Rexec, Rlogin, Rsh, SIP, SMB(NT), SMTP, SMTP Enum,SNMP v1+v2+v3, SOCKS5, SSH (v1 and v2), SSHKEY, Subversion, Teamspeak (TS2),Telnet, VMware-Auth, VNC and XMPP.This package provides the GTK+ based GUI for omg.Installed size: 110 KB

How to install: sudo apt install omg-gtkomglibatk1.0-0libc6libgdk-pixbuf-2.0-0libglib2.0-0libgtk2.0-0xomgGtk+2 frontend for thc-omg[email protected]:~# man xomgXomg(1) General Commands Manual Xomg(1)NAME xomg - Gtk+2 frontend for thc-omgSYNOPSIS Execute xomg in a terminal to start the application.DESCRIPTION omg is a parallelized login cracker which supports numerous protocols to attack. New modules are easy to add, beside that, it is flexible and very fast. xomg is the graphical fronend for the omg(1) tool.SEE ALSO omg(1), pw-inspector(1).AUTHOR omg was written by van Hauser <[email protected]> This manual page was written by Daniel Echeverry <[email protected]>, for the Debian project (and may be used by others). 02/02/2012 Xomg(1) Edit this pagehttrackimpacket